آشنايي با نرم افزارهای جاسوسي Spywareها و تهديدات اينترنتي

شاید تا به حال الفاظي چون " تهديدات IT " يا " كدهاي مخرب "

منحصرا به ويروس هاي كامپيوتري اطلاق مي شد در حاليكه گونه هايي ديگر از

برنامه هاي مخرب كامپيوتري وجود دارند كه باعث به وجود آمدن خسارات بسيار

جدي تري از خسارات ويروسها، كرم ها يا تروجان ها مي شوند.

اين برنامه

ها شامل Spywares ( نرم افزارهاي جاسوسي )، Adwares ، Keyloggers ، spams و

Dialer ها هستند. اينها مخرب هاي جديدي نيستند و مي توان گفت كه سالها از

حضور آنها در اينترنت مي گذرد اما در اين مدت تعداد آنها در مقايسه با

ويروسها بسيار ناچيز بوده است.

در صورتيكه اخيرا حضور آنها بسيار مهم شده است، آنقدر مهم كه اصطلاح Malware ( بد افزار ) براي همه آنها ابداع شده.

كلمه "Malware " كه از دو كلمه ( MALicious softWARE ) استخراج شده، به

كليه برنامه ها، اسناد يا نامه هايي كه باعث ايجاد يك خرابكاري در

سيستمهاي IT هستند، اطلاق مي شود. اين اصطلاح كليه ويروسهاي كامپيوتري را

نيز در بر مي گيرد.

به همين دليل فايلهايي مانند كوكي ها كه معمولا

كاملا بي خطر هستند، از آنجا كه گاهي اوقات دست به سرقت اطلاعات محرمانه يك

كامپيوتر مي زنند ، مي توانند در اين دسته بندي جاي بگيرند.

دليل اصلي

ازدياد انواع Malwares سودهاي مالي است كه نصيب نويسندگان آنها مي شود. بر

اي مثال نويسنده يك spyware با هدف فروش اطلاعات سري كاربران به شركتهاي

بازاريابي ، به كامپيوتر كاربران مختلف دستبرد مي زند و يا نويسنده يك

Adware مي تواند از طريق ارسال تبليغات يك شركت به كاربران مختلف كسب درآمد

كند، بدون توجه اينكه كاربران تمايلي به ديدن اين تبليغات داشته باشند.

Keylogger ها اغلب براي جمع آوري اطلاعات مالي مانند شماره حساب بانكي،

جزئيات كارت هاي اعتباري ، password ها و PIN ها استفاده مي شوند.

Dialer ها ، بدون اينكه كاربر متوجه شود از طريق مودم شروع به شماره گيري يك تماس پر هزينه مي كنند.

انواع Malware هاي مذكور مي توانند در سطح بسيار گسترده اي منتشر

شوند و بدون اينكه كاربران متوجه شوند روي سيستمشان نصب شوند. به اين دليل

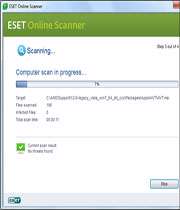

عجيب نيست زمانيكه كامپبوترهاي بدون محافظ با يك anti-malware اسكن مي شوند

تعداد زيادي برنامه هاي مخرب در آنها پيدا شود.

برنامه های جاسوسي یا Spyware ها

spyware يك برنامه آلوده است كه وظيفه جاسوسي حركت هاي كاربر را در

اينترنت به عهده دارد. Spyware مي تواند اطلاعاتي از قبيل ماهيت صفحات وب

بازديد شده و مدت زمان و تعداد دفعات بازديد از يك صفحه را جمع آوري كند.

اين اطلاعات براي شركت هاي تبليغاتي بسيار با ارزش هستند چرا كه اين شركت

ها مي توانند با استفاده از اين اطلاعات هرزنامه هايي مطابق علائق كاربران

برايشان ارسال كنند. براي مثال كاربري كه دائما وب سايت هاي ورزشي را مي

بيند ممكن است نامه هايي ناخواسته دريافت كند كه تبليغات لوازم ورزشي مي

كنند.

Gator و Bargainbuddy دو spyware معروف بودند كه به طور وسيعي

منتشر شدند و هنوز هم فعال هستند. شايد به سختي يك كاربر اينترنتي حرفه اي

پيدا شود كه تا به حال با spyware ها برخورد نكرده باشد.

Gator مثال خوبي است براي اينكه نشان دهيم چگونه spyware ها كار مي

كنند. اين برنامه با ارسال يك فرم و پيشنهاد ارائه خدمات رايگان براي كاربر

او را تشويق به نصب برنامه اي مي كند و او را ترغيب مي كند براي اينكه

password خود را فراموش نكند آن را ذخيره كنند. سپس از طريق يك پنجره از

كاربر اجازه نصب مي خواهد و در ميان كارهاي اينترنتي كاربر تبليغاتي

ناخواسته را نمايش مي دهد. از همه بدتر اين است كه كاربر با دادن اجازه

براي نصب برنامه Spyware ها را نيز نصب مي كند.

.

Spyware ها

معمولا به طور محرمانه اي بر روي سيستم نصب مي شوند. گاهي اوقات با ديدن يك

صفحه وب و قبول كردن نصب يك ActiveX control به طور خودكار نصب مي شوند و

در بعضي مواقع از طريق بك برنامه ديگر بر روي سيستم نصب مي شوند.

آينده Spyware ها

درست مثل بقيه تهديدات اينترنتي، Spyware ها هم روز به روز پيچيده تر و

پيشرفته تر مي شوند و شناسائي و از بين بردن آنها نيز مشكل تر.

در این

زمان سازندگان اين بدافزارها سعي مي كنند محصولاتشان تا جائي كه ممكن است

بيشتر منتشر شود تا بتوانند سود بيشتري بدست آورند. از آنجا كه spyware ها

عمدتا حجم زيادي دارند و نمي توانند از طريق e-mail منتشر شوند در نتيجه

تعداد ويروسهاي كامپيوتري ( كه آسان تر و سريعتر منتشر مي شوند ) كه مي

توانند Spyware ها را بر روي سيستم آلوده شده download كنند هر روز بيشتر

مي شود. در واقع يك ويروس مي تواند راه را براي نفوذ تعداد زيادي نرم افزار

جاسوسي بر روي يك كامپيوتر باز كند.

مبارزه با Spyware ها

تنها راه حل موجود براي جلوگيري از نفوذ

Spyware ها به روز كردن يك Anti- malware و يك فايروال است كه بنوانتد پورت

هاي انتقال اطلاعات ( كه كاربر اطلاعي از آنها ندارد ) را ببندتد.

يك راه حل خوب ،استفاده از يك برنامه امنيتي مثل Panda Platinum

Internet Security است كه نه تنها از پيشرفته ترين تكنولوژي آنتي ويروس

استفاده كرده بلكه داراي سيستمي است كه قادر به شناسائي و از بين بردن

انواع تهديدات اينترنتي و spyware ها

مي باشد. همچنين اين محصول شركت

آنتي ويروس پاندا داراي يك فايروال شخصي بسيار قوي و تكنولوژي جديد

Truprevent مي باشد كه قابليت شناسائي انواع ويروس هاي ناشناخته را دارد.

ميزان آشنائي شركت هاي بزرگ با Spyware ها چقدر است؟

شركت آنتي ويروس پاندا با يك بررسي آماري از 650 كمپاني در كشورهاي

مختلف گزارشي از ميزان آشنائي اين شركت ها در خصوص تهديداتي كه نرم

افزارهاي جاسوسي (Spywares) مي توانند بر سيستم IT آنها داشته باشند

منتشر كرده است.

اين نتايج نشان مي دهد كه 99 درصد از اين شركت ها نمي

دانند چگونه بايد با Spyware ها مقابله كنند اگرچه از خطرناك بودن اين نرم

افزارهاي جاسوسي آگاه هستند.

آمار نشان مي دهد كه 53 درصد از اين شركت ها مورد حمله Spyware ها قرار گرفته اند.

تصورات مديران اين شركت ها از Spyware ها به صورت زير است :

74 درصد از آنها از عملكرد مستقيم نرم افزارهاي جاسوسي يعني سرقت اطلاعات مربوط به علائق كاربران اينترنتي آگاهي دارند.

84 درصد وجود Spyware ها را باعث كند شدن كامپيوترشان مي دانند

59 درصد وجود spyware ها را باعث كند شدن ثبت تنظيمات جديد سيستم مي دانند.

49 درصد Spyware ها را باعث از بين رفتن بهره وري مي دانند

47 درصد Spyware ها را باعث پيدايش مشكلات در كامپيوتر مي دانند.

و نگران كننده تر از همه اين است كه 70درصد شركتها از تبليغاتي كه به شكل Pop-Up برايشان مي رسد فايل داونلود مي كنند.

لوئيس كرونس مدير Panda Lab در اين زمينه مي گويد: بسيار مهم است كه

آمار بدست آمده نشان دهنده آگاهي اكثر شركت ها از تهديدات Spywareها ست

اما نكنه مهم در اين جاست كه اكثر آنها نمي دانند چگونه با اين تهديدات

اينترنتي مقابله كنند. تعداد كمي نيز تنها به آنتي ويروس هاي قديمي يا

برنامه هاي anti-spyware مشخصي اعتماد دارند.اگر چه در صورتي كه Spyware

ها شناخته شده باشند، اعتماد اين افراد كاملا به جاست. اما با توجه به

تكثير زياد spyware ها ضروري است كه كاربران راه حلي داشته باشند كه قادر

به شناسائي گونه هاي جديد و ناشناخته spyware ها باشد.

شركت پاندا داراي مجموعه اي از تكنولوژي ها است كه قادر به شناسائي و

پاكسازي spyware ها مي باشند. Panda Software اين تكنولوژي ها را به صورت

زير طبقه بندي كرده است:

تكنولوژي شناسائي Spyware ها بر اساس گونه هاي ثبت شده :

اين

تكنولوژي كه در همه محصولات Panda Software در نظر گرفته شده است انواع

Spyware هاي شناخته شده را شناسائي و پاكسازي مي كند. بايد گفت ميزان

تاثير اين تكنولوژي بستگي زيادي به توانائي آن در شناسائي و توليد واكسن

هاي مناسب براي Spyware هاي جديد است. با تلاش تيم متخصص پاندا، اين شركت

توانسته است يكي از موثرترين راه حل ها را براي شناسائي و پاكسازي

Spywareهاي شناخته شده بدست آورد.

تكنولوژي TruPreventTM Technologies ( يك تكنولوژي پيشگيرانه براي انواع تهديدات اينترنتي ) :

اين

تكنولوژي براي شناسائي انواع تهديدات اينترنتي طراحي شده است . اين

تكنولوژي مي تواند به تنهائي و قبل از اينكه بدافزاري شناخته شود، آنرا

شناسائي كند. اين محصول مي تواند فايل هايي را كه قابليت خرابكاري دارند

پاكسازي كند. در واقع به صورت يك خط دفاعي اضافي براي سيستم عمل مي كند و

ريسك هاي امنيتي سيستم را كاهش داده و از خطرات احتمالي جلوگيري مي كند.

اين تكنولوژي مي تواند انواع بدافزارها از جمله Spyware را شناسائي كند.

تكنولوژي Web Filtering:

Panda Softwareبا همكاري شركت Cobion/ISS

راه حلي براي فيلتر كردن صفحات وب طراحي كرده است. اين تكنولوژي بيش از 20

ميليون آدرس وب را كه Spyware ها از طريق آنها داونلود مي شوند را دسته

بندي كرده است و با چك كردن gateway ها نه تنها از ورود Spyware ها به شبكه

جلوگيري مي كند بلكه با ايجاد يك سياست امنيتي براي كامپيوتر هر كاربري كه

بخواهد از اينترنت استفاده كند احتياج به رمز عبور دارد.

براي اطلاعات بيشتر و پاكسازي و اسكن كردن سيستم خود مي توانيد به سايت

http://www.mec-sewcurity.com يا http://www.pandasoftware.com مراجعه نمائيد.

آيا مطمئنيد كه كامپيوتر شما Spyware ندارد؟

روش های انتشار برنامه های جاسوسی

گفتیم امروزه Spyware ها به يكي از مهمترين و جهاني ترين تهديدات

اينترنتي تبديل شده اند. آمار بدست آمده توسط شركت هاي Earthlink و Webroot

نشان مي دهد كه 90 درصد كامپيوترهاي جهان آلوده به Spyware هستند.

هكرها براي انتشار Spyware ها هر روز از روشهاي جديدتري استفاده مي كنند. رايج ترين اين روشها عبارتند از:

1- انتشار Spyware ها همراه بدافزارهاي ديگري كه از اينترنت روي سيستم نصب مي شوند. ( مانند تروجان ها)

2- از طريق نصب كنترلرهاي ActiveX از منابع غير قابل اعتماد و نا مطمئن

3- وب سايت هايي كه حاوي كدهاي آلوده هستند و مي توانند از طريق حفره هاي امنيتي به سيستم كاربران نفوذ كنند.

4- برنامه هاي رايگان يا برنامه هاي اشتراكي

متخصصين شركت Panda Antivirus معتقدند نفوذ Spyware ها به سيستم ها و

عدم آگاهي كاربران اينترنتي از مسائل امنيتي ارتباط تنگاتنگي با هم دارند.

براي مثال مشاهده سايت هاي غيرقانوني و غير قابل اعتماد و از آن بدتر

داونلود كردن نرم افزارهاي مجاني از اين سايت ها باعث مي شود كه كاربر

ناخواسته Spyware ها را وارد سيستم خود كند.

علائم وجود نرم افزارهای جاسوسی یا Spywareها در يك سيستم

اكثر افراد فكر مي كنند Spyware ها جاسوس هايي هستند كه تنها اطلاعات

مربوط به علائق كاربر در اينترنت را سرقت مي كنند در حاليكه اين بدافزار

علاوه بر نقش جاسوسي خود ، با به كارگيري منابع سيستم باعث كندي آن مي شود و

حتي مي تواند باعث ناسازگاري برنامه هاي مختلف با هم شود. مهمترين مشكلاتي

كه يك Spyware براي يك سيستم آلوده شده ايجاد مي كند عبارتند از:

5- كندي غيرعادي سيستم

6- بي ثباتي سيستم

7- كندي ارتباط اينترنتي

8- دريافت تعداد بسيار زيادي هرزنامه

لوئيس كرونس مدير Panda Lab در اين زمينه معتقد است: برخلاف آنچه كه

اكثر افراد تصور مي كنند Spyware درسالهاي اخير در اينترنت شيوع نيافته

است بلكه انتشار آن همزمان با پيدايش اينترنت بوده.

اما مزاحمت هاي اين

بدافزار براي كاربران اينترنتي اخيرا افزايش يافته است. يكي از اهداف

نويسندگان Spyware ها آلوده كردن هر چه بيشتر كامپيوترها است بدون اينكه

كاربران متوجه آنها شوند. در نتيجه كاربر مانع حضور و شيوع آنها نمي شود و

مي توانند مدت زمان بيشتري در كامپيوتر آلوده بمانند.

وي در ادامه خاطر نشان كرد كه شركت امنيتي Panda Software محصولات خود

را مجهز به Anti-spyware نموده است و مي تواند با يك روش پيشگيرانه

Spyware ها را شناسائي و پاكسازي نمايد.

توصیه های عملی برای پیشگیری از آلوده شدن کامپیوتر به نرم افزارهای جاسوسی یا spyware

علاوه بر استفاده خوب و مؤثر از آنتی ویروس ها، کاربران اینترنت برای

کاهش خطرات ناشی از بدافزارها باید برخی عادت های اینترنتی خود را نیز کنار

بگذارند.

این واقعیت که نود درصد کامپیوتر ها آلوده به spyware هستند

نشان دهنده میزان تأپیر گذاری و سماجت بیش از اندازه این نوع بد افزار است

که از هر رخنه و سوراخ کوچکی برای ورود به کامپیوتر استفاده می کند. به

همین دلیل تنها راه پیشگیری از ابتلای به آنها محافظت تمام عیار از

کامپیوتر است.

پایه و اساس مقابله مؤثر با spyware ها استفاده از راه

حل های مناسب تکنیکی است؛ شیوه هایی که در آن پیشگیری و درمان هر دو لحاظ

شده باشد. با این وجود مسئله دیگری که تأثیر مستقیم و قابل توجهی در احتمال

آلوده شدن سیستم دارد عادت های کاربران اینترنتی است. با در نظر گرفتن این

موضوع راهکار های عملی زیر توصیه می شود تا کاربران بیش از پیش

کامپیوترشان را در برابر این نوع بدافزار محافظت کنند:

• از آنجا که بسیاری از spyware ها با بهره گیری از بخش های آسیب پذیر

نرم افزارها وارد سیستم می شوند، نصب آخرین وصله های امنیتی نرم افزار که

معمولا در سایت اینترنتی مربوط به آن در اختیار کاربران قرار می گیرد،

بسیار ضروری است.

• قبل از نصب و استفاده از نرم افزار شرایط کار با آن را به دقت

بخوانید. برخی از نرم افزار های رایگان یا مدت دار همراه با نرم افزار

مربوطه انواع مختلفی از spyware ها را نیز روی سیستم نصب می کنند. (در ازای

استفاده مجانی از نرم افزار این spyware ها اطلاعات قابل استفاده کاربر را

برای شرکت سازنده ارسال می کنند.)

• هنگام وارد کردن آدرس اینترنتی در مرورگر خود کاملأ دقت کنید. بسیاری

از سازندگان spyware ها از صفحات اینترنتی با آدرس مشابه سایت های مشهور

برای قالب کردن بدافزار های خود استفاده می کنند. (googkle.com یکی از مثال

های واقعی این نوع سوء استفاده است.)

• از برنامه های غیر قانونی که معمولا به صورت رایگان در اینترنت ارائه

می شود استفاده نکنید؛ همین طور از برنامه های ارائه دهنده موسیقی و فیلم

مجانی. صرف نظر از غیر قانونی بودن آنها، این برنامه ها معمولآ سرشار از

انواع بدافزار ها از جمله spyware ها هستند.

• از سایت های زیرزمینی دوری کنید. (سایت هایی که به داونلود غیرقانونی

فایلها، ابزار و روش های هک کردن و ... مربوط می شود.) نه تنها بسیاری از

این سایت ها در واقع فقط به منظور داونلود اتوماتیک spyware ها طراحی می

شوند، بلکه ممکن است حاوی نرم افزار هایی باشند که پس از نصب شدن روی سیستم

انواع و اقسام بدافزار را راهی کامپیوتر کند.

لوئیس کورونس، مدیر PandaLabs در این باره می گوید: برای محافظت در برابر spyware ها

مهمترین مسئله این است که آنتی ویروس مناسبی داشته باشید که بتواند

spyware های شناخته شده و ناشناخته را از کار بیندازد. اما یادتان باشد که

هیچ آنتی ویروسی بدون خطا نیست و به همین دلیل شیوه استفاده کاربران از

اینترنت نیز می تواند در کاهش شانس بدافزارها برای نفوذ به سیستم مؤثر

باشد. همان طور که هیچ راننده عاقلی، هر چقدر هم که سیستم های امنیتی

اتومبیلش پیشرفته باشد، با سرعت 200 کیلومتر در ساعت یک دفعه دور کامل نمی

زند، هیچ کاربر با هوشی با تصور امن بودن سیستمش، در سایت های آلوده و

خطرناک گشت و گذار نمی کند

درست

است كه مديران رمز عبور كمي به تنظيمات احتياج دارند ولي اگر نگران

يكپارچگي رمزهاي عبور يا عبارات مورد استفاده هستيد كاملا ارزش استفاده را

خواهد داشت.

درست

است كه مديران رمز عبور كمي به تنظيمات احتياج دارند ولي اگر نگران

يكپارچگي رمزهاي عبور يا عبارات مورد استفاده هستيد كاملا ارزش استفاده را

خواهد داشت.

![[تصویر: L125226957833.jpg]](http://www.irannaz.com/user_files/L125226957833.jpg)

ویروس فلش بک با استفاده از ترفند «کلیکهای تقلبی»، مبالغ هنگفتی را به جیب نویسندگان خود واریز مینماید.

ویروس فلش بک با استفاده از ترفند «کلیکهای تقلبی»، مبالغ هنگفتی را به جیب نویسندگان خود واریز مینماید.